Un estudio trata de explicar las probabilidades de detectar partículas de materia oscura según sus velocidades y masas.

El asunto de la materia oscura es una cura de humildad para el ser

humano. No solamente nuestros cuerpos están compuestos por un pequeño

porcentaje de la materia del Universo, sino que además no tenemos ni

idea de en qué consiste esa mayoría materia oscura.

A la hipótesis de las WIMPs se le suman todo tipo de ideas alocadas. Por desgracia, no parece que en la parte experimental se avance mucho.

Para ayudar en esa labor experimental unos teóricos del Kavli Institute for Particle Astrophysics and Cosmology (KIPAC) y del SLAC-Stanford institute han creado un algoritmo que facilitaría distinguir a esas partículas de materia oscura en los experimentos que tratan de detectarlas. De entrada el algoritmo asume que la materia oscura está compuesta por partículas masivas débilmente interactuantes, es decir, las tradicionales WIMPs.

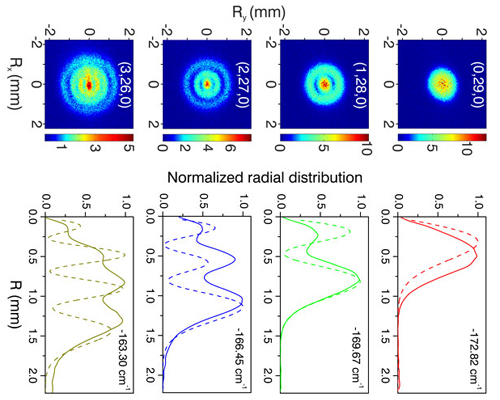

La mayoría de los detectores de materia oscura que hay ahora funcionando se basan en que, de tarde en tarde, una de esas partículas choca contra un núcleo de materia ordinaria conveniente preparado y son esos núcleos lo que proporcionan algún tipo de señal. El material blanco suele ser silicio, germanio o xenón.

Pero la reacción del núcleo al choque y la frecuencia de esos choques dependen de ciertas premisas previamente asumidas, como la masa de la WIMP o lo rápido que se mueva.

Otra hipótesis que se suele asumir normalmente es que las WIMPs se comportan como un gas ideal en el que las partículas chocan ocasionalmente, ganando o perdiendo energía en el choque. En un gas ideal todo depende de la presión y temperatura del mismo. Pero en las WIMP no hay dependencia de la temperatura y la presión, sólo la gravedad opera sobre ellas, incluso aunque sólo consideremos una presión y temperaturas propias. Es decir, el gas ideal no describe bien a las WIMPs, pues no se produce una transferencia de energía entre ellas. Esto significa que la predicción de sus velocidades puede ser errónea, pero la velocidad afecta lo que el detector ve.

Las simulaciones que han efectuado estos investigadores permiten atisbar qué es lo que puede estar pasando. Las partículas WIMP que se mueven muy rápido tienen una velocidad superior a la de escape y abandonan el halo de materia oscura galáctico. Esas partículas se escapan de la detectación. El resto tienen que tener una velocidad lo suficientemente baja como para no escapar, pero esto afecta a lo fuerte que pueden ser sus choques contra los núcleos blanco de los detectores. Si estos núcleos son muy masivos entonces se producirá un rebote que no dejará una señal que se pueda registrar. Entonces serían los núcleos más ligeros los que sí serían sensibles a esas colisiones. Cuanto más pesadas sean las WIMPs más probable es detectar su colisiones, pero ahora se empieza a sospechar que podrían tener una masa 10 veces inferior a lo que se pensaba, lo que empeora la situación.

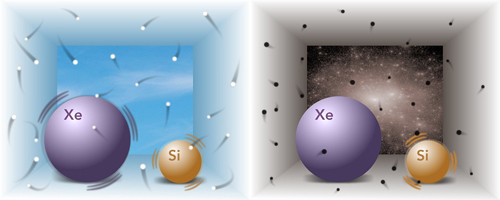

Esto explicaría la contradicción que hay entre los escasos resultados existentes hasta la fecha y que provienen más bien de los detectores de silicio (CDMSII) que de los de xenón (XENON100). Da la impresión de que los detectores basados en xenon no ven gran cosa, mientras que los otros sí. Estos investigadores están ahora centrados precisamente en el análisis de los resultados de estos experimentos a la luz de este nuevo modelo.

Aunque puede que todo sea totalmente diferente. Ya vimos en NeoFronteras hace un tiempo que un equipo de investigadores de la Universidad de Harvard proponía un nuevo modelo de materia oscura. Según ellos puede ser que no toda la materia oscura sea fría y que no sufran colisiones, es decir interaccionen entre ellas. Ahora publican su idea en Physical Review Letters.

Según ellos habría, además de las partículas que asumimos como partículas tipo WIMPs, otros tipos de partículas de materia oscura que se comportarían de manera similar a como se comporta la materia ordinaria. Llamemos a esta materia con el nombre de “materia oscura interactuante consigo misma”.

Esta materia oscura formaría su propio disco galáctico en la Vía Láctea. Aunque este disco sólo representaría un 5% de la materia oscura total, tendrían grandes consecuencias científicas y filosóficas.

Los halos materia oscura alrededor de la las galaxias han sido inferidos por diversos métodos, por lo que, en principio, se habría rechazado la idea de interacción entre las partículas de materia oscura y, por tanto, de la formación de disco alguno. Pero si hay distintos tipo de materia oscura y se forma un disco con sólo un 5% del total de materia oscura, entonces esto sería compatible con las observaciones e inferencias. Quizás la cantidad de materia ordinaria (bariónica) a la que llamamos ordinaria y la de materia oscura interactuante sean casi la misma.

Se puede proponer que el disco de materia oscura pudiera estar hecho de “átomos oscuros”, “fotones oscuros”, etc. Esto permite escenarios sugerentes que excitan a imaginación.

Si toda esta especulación fuera cierta habría entonces indetectables galaxias de materia oscura interactuante. Estas galaxias tendrían estrellas oscuras alrededor de las cuales habría planetas oscuros iluminados por luz oscura. Esas galaxias estarían incluso embebidas dentro de galaxias visibles.

Puede que incluso haya una vida oscura que dependa de una fotosíntesis oscura que haya permitido la evolución de seres oscuros pensantes. Quizás estos seres también se preguntan por esa materia oscura que no consiguen detectar y sobre la posibilidad de que un 5% de ella pueda ser interesante.

Copyleft: atribuir con enlace a http://neofronteras.com/?p=4116

Fuentes y referencias:

Nota de prensa.

Artículo original.

¿Disco oscuro galáctico?

Artículo original.

|

|

|

A la hipótesis de las WIMPs se le suman todo tipo de ideas alocadas. Por desgracia, no parece que en la parte experimental se avance mucho.

Para ayudar en esa labor experimental unos teóricos del Kavli Institute for Particle Astrophysics and Cosmology (KIPAC) y del SLAC-Stanford institute han creado un algoritmo que facilitaría distinguir a esas partículas de materia oscura en los experimentos que tratan de detectarlas. De entrada el algoritmo asume que la materia oscura está compuesta por partículas masivas débilmente interactuantes, es decir, las tradicionales WIMPs.

La mayoría de los detectores de materia oscura que hay ahora funcionando se basan en que, de tarde en tarde, una de esas partículas choca contra un núcleo de materia ordinaria conveniente preparado y son esos núcleos lo que proporcionan algún tipo de señal. El material blanco suele ser silicio, germanio o xenón.

Pero la reacción del núcleo al choque y la frecuencia de esos choques dependen de ciertas premisas previamente asumidas, como la masa de la WIMP o lo rápido que se mueva.

Otra hipótesis que se suele asumir normalmente es que las WIMPs se comportan como un gas ideal en el que las partículas chocan ocasionalmente, ganando o perdiendo energía en el choque. En un gas ideal todo depende de la presión y temperatura del mismo. Pero en las WIMP no hay dependencia de la temperatura y la presión, sólo la gravedad opera sobre ellas, incluso aunque sólo consideremos una presión y temperaturas propias. Es decir, el gas ideal no describe bien a las WIMPs, pues no se produce una transferencia de energía entre ellas. Esto significa que la predicción de sus velocidades puede ser errónea, pero la velocidad afecta lo que el detector ve.

Las simulaciones que han efectuado estos investigadores permiten atisbar qué es lo que puede estar pasando. Las partículas WIMP que se mueven muy rápido tienen una velocidad superior a la de escape y abandonan el halo de materia oscura galáctico. Esas partículas se escapan de la detectación. El resto tienen que tener una velocidad lo suficientemente baja como para no escapar, pero esto afecta a lo fuerte que pueden ser sus choques contra los núcleos blanco de los detectores. Si estos núcleos son muy masivos entonces se producirá un rebote que no dejará una señal que se pueda registrar. Entonces serían los núcleos más ligeros los que sí serían sensibles a esas colisiones. Cuanto más pesadas sean las WIMPs más probable es detectar su colisiones, pero ahora se empieza a sospechar que podrían tener una masa 10 veces inferior a lo que se pensaba, lo que empeora la situación.

Esto explicaría la contradicción que hay entre los escasos resultados existentes hasta la fecha y que provienen más bien de los detectores de silicio (CDMSII) que de los de xenón (XENON100). Da la impresión de que los detectores basados en xenon no ven gran cosa, mientras que los otros sí. Estos investigadores están ahora centrados precisamente en el análisis de los resultados de estos experimentos a la luz de este nuevo modelo.

Aunque puede que todo sea totalmente diferente. Ya vimos en NeoFronteras hace un tiempo que un equipo de investigadores de la Universidad de Harvard proponía un nuevo modelo de materia oscura. Según ellos puede ser que no toda la materia oscura sea fría y que no sufran colisiones, es decir interaccionen entre ellas. Ahora publican su idea en Physical Review Letters.

Según ellos habría, además de las partículas que asumimos como partículas tipo WIMPs, otros tipos de partículas de materia oscura que se comportarían de manera similar a como se comporta la materia ordinaria. Llamemos a esta materia con el nombre de “materia oscura interactuante consigo misma”.

Esta materia oscura formaría su propio disco galáctico en la Vía Láctea. Aunque este disco sólo representaría un 5% de la materia oscura total, tendrían grandes consecuencias científicas y filosóficas.

Los halos materia oscura alrededor de la las galaxias han sido inferidos por diversos métodos, por lo que, en principio, se habría rechazado la idea de interacción entre las partículas de materia oscura y, por tanto, de la formación de disco alguno. Pero si hay distintos tipo de materia oscura y se forma un disco con sólo un 5% del total de materia oscura, entonces esto sería compatible con las observaciones e inferencias. Quizás la cantidad de materia ordinaria (bariónica) a la que llamamos ordinaria y la de materia oscura interactuante sean casi la misma.

Se puede proponer que el disco de materia oscura pudiera estar hecho de “átomos oscuros”, “fotones oscuros”, etc. Esto permite escenarios sugerentes que excitan a imaginación.

Si toda esta especulación fuera cierta habría entonces indetectables galaxias de materia oscura interactuante. Estas galaxias tendrían estrellas oscuras alrededor de las cuales habría planetas oscuros iluminados por luz oscura. Esas galaxias estarían incluso embebidas dentro de galaxias visibles.

Puede que incluso haya una vida oscura que dependa de una fotosíntesis oscura que haya permitido la evolución de seres oscuros pensantes. Quizás estos seres también se preguntan por esa materia oscura que no consiguen detectar y sobre la posibilidad de que un 5% de ella pueda ser interesante.

Copyleft: atribuir con enlace a http://neofronteras.com/?p=4116

Fuentes y referencias:

Nota de prensa.

Artículo original.

¿Disco oscuro galáctico?

Artículo original.

Salvo que se exprese lo contrario esta obra está bajo una licencia Creative Commons.